【安全預警】勒索病毒攻擊重現(xiàn)

發布時(shí)間:

2018.03.01 | 來(lái)源:

帕拉迪

近日,湖南的兩家醫(yī)院相繼遭到(dào)了(le)勒索病毒的攻擊,這(zhè)不僅給醫(yī)院的日常運作(zuò)增添了(le)麻煩,同時(shí)也(yě)造成了(le)不良的社會(huì)響應。痛定思痛,本期就和(hé)大(dà)家聊下(xià)關于勒索病毒的若幹問題,并提供相應的解決方法,所有企業客戶可以以此建議(yì)爲參考做好(hǎo)提前防禦!

勒索病毒就是一種惡意軟件,在設備上(shàng)運行就會(huì)加密或銷毀相應的計(jì)算(suàn)機文(wén)件,造成企業以及個人的業務損失。

一般的傳播途徑爲:

1、 通過社交網絡或是電子郵件的附件形式發送給受害者,誘使其點擊運行從(cóng)而造成破壞。

2、 通過系統的安全漏洞或者通過系統弱密碼暴力破解,控制系統的操作(zuò)權限從(cóng)而實施破壞;

爲了(le)讓大(dà)家了(le)解勒索病毒的威脅及工(gōng)作(zuò)原理(lǐ),漢武安全實驗室搭建了(le)一套環境重現(xiàn)病毒的整個加密及感染過程。

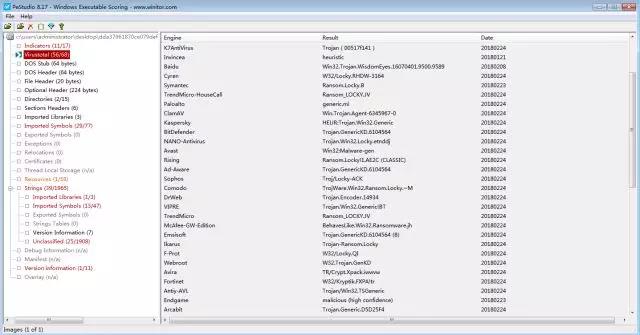

一、通過下(xià)載pestudio對(duì)病毒文(wén)件進行分析,在virustotal模塊中可以知(zhī)道(dào)這(zhè)個文(wén)件是否已經被主流殺毒軟件廠(chǎng)商标識了(le)病毒特征從(cóng)而判斷是否是病毒文(wén)件。建議(yì)大(dà)家以後接受一些(xiē)exe/bin等格式的文(wén)件不要直接運行,最好(hǎo)通過這(zhè)個軟件提前檢測下(xià)。

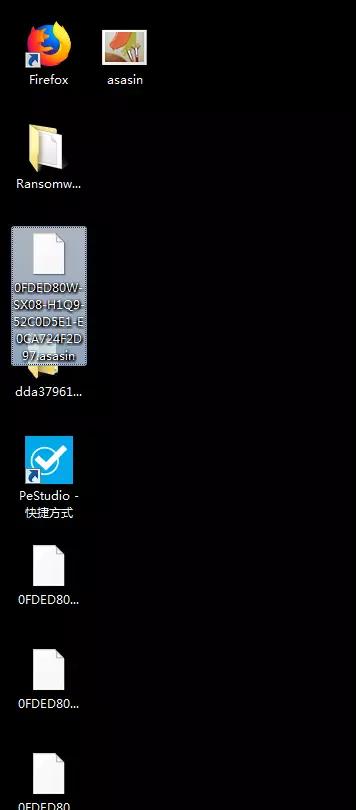

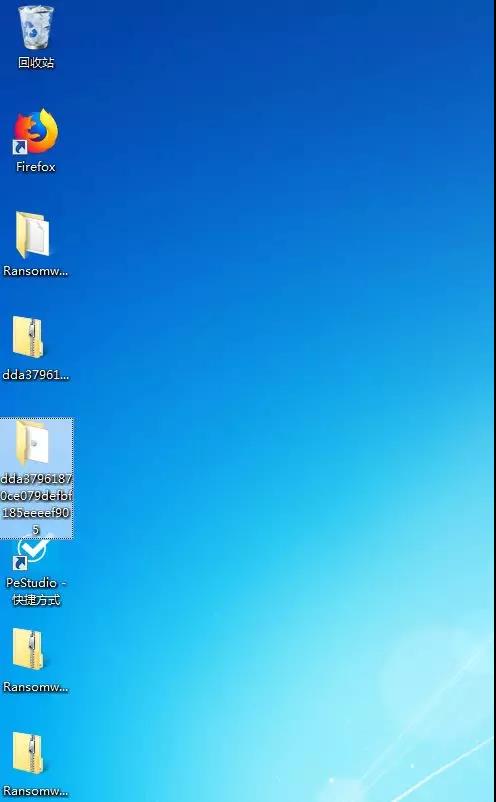

二、在網上(shàng)下(xià)載勒索病毒樣本,改變其格式爲exe文(wén)件雙擊運行,大(dà)家可以觀察下(xià)我桌面的文(wén)件狀态的變化。

感染前後對(duì)比

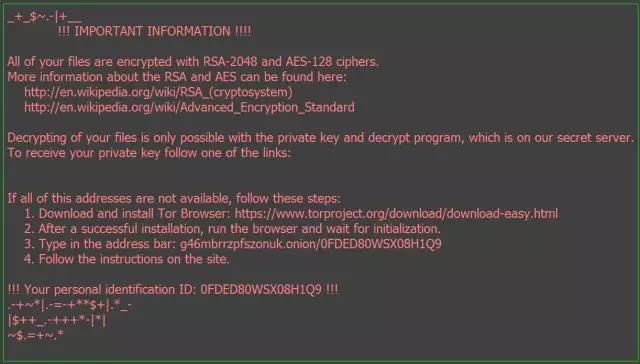

三、感染後,病毒會(huì)在桌面提供一個頁面,用(yòng)于告訴受害者如何提交贖金(jīn)。一般贖金(jīn)支付方式以tor洋蔥網絡訪問暗網的鏈接(主要是爲了(le)實現(xiàn)網絡匿名無法追溯)呈現(xiàn),并以比特币支付。因爲其實現(xiàn)的加密方式是基于RSA(公私鑰)和(hé)AES(對(duì)稱加密),私鑰隻有黑客擁有,理(lǐ)論上(shàng)需要解密文(wén)件繳納贖金(jīn)是唯一解。最糟糕的是你(nǐ)繳納了(le)贖金(jīn),黑客也(yě)不一定爲你(nǐ)解密。天下(xià)最痛苦的事(shì)情莫過于此!

如遇到(dào)此類情況,第一時(shí)間應急響應措施:

1、立即斷開(kāi)已經感染的主機系統的網絡連接,防止進一步擴散;

2、采用(yòng)數據恢複軟件、磁盤硬件數據恢複服務進行數據恢複,盡可能(néng)挽回數據損失;

3、已經感染終端,根據終端被加密數據重要性決定處置方式,安裝全新操作(zuò)系統,并完善操作(zuò)系統補丁、安裝防病毒軟件并通過檢查确認無相關漏洞後再恢複網絡連接。

那怎麽做才能(néng)讓自(zì)己避免陷入被動?既然事(shì)後于事(shì)無補,我們防禦思路應該集中在事(shì)前和(hé)事(shì)中。以下(xià)是我們的一些(xiē)安全建議(yì):

1.數據備份。當然僅僅做好(hǎo)數據備份還不夠,我們需要日常對(duì)備份的數據進行恢複演練。這(zhè)樣在遭到(dào)破壞的第一時(shí)間才能(néng)做出應急應對(duì)。

2.保持系統的更新。雖然在實際的生産過程中,更新系統的業務連續性驗證會(huì)比較麻煩,但(dàn)是爲了(le)做好(hǎo)安全,作(zuò)爲企業的IT管理(lǐ)人員還是應該積極的面對(duì)這(zhè)些(xiē)麻煩事(shì)。

3.避免弱密碼利用(yòng)。設置高(gāo)強度的密碼,并做好(hǎo)周期性的改密計(jì)劃。

4.核心資産做好(hǎo)防護。核心就是做好(hǎo)隔離,有物理(lǐ)網絡的隔離,也(yě)可以通過防火牆ACL進行端口級别的控制。

5.終端安全。爲每個終端安裝主流版本的殺毒軟件,并保證病毒特征庫的更新。

極爲重要!!!加強内部員工(gōng)的安全培訓。譬如:郵件的附件、社交工(gōng)具傳輸的執行文(wén)件不輕易點擊。

針對(duì)此類事(shì)件,

帕拉迪建議(yì)提前做好(hǎo)預防方爲上(shàng)策!

帕拉迪推出的IAM系統就專門(mén)治理(lǐ)企業數據中心業務及主機的弱口令問題及核 心權限訪問控制問題;讓網絡中每個進出數據中心的行爲都可管理(lǐ)、可控制、可追朔 。

1.通過IAM-SMS運維審計(jì)模塊對(duì)資産進行資産弱密碼周期性的自(zì)動修改,防止弱密碼的暴力破解。

2.通過IAM-SCM準入控制模塊防止未授權IP訪問重要資産的管理(lǐ)端口。

3.通過IAM-WEB安全模塊爲業務系統進行安全建模,防止黑客通過WEBSHELL網頁木(mù)馬上(shàng)傳此類勒索病毒進一步感染核心服務器。